Уявіть собі ситуацію, при якій вірусний файл ви не відкривали, а зараження ПК все одно відбулось. Як, запитаєте ви? Через вікно попереднього перегляду Windows.

Уявіть собі ситуацію, при якій вірусний файл ви не відкривали, а зараження ПК все одно відбулось. Як, запитаєте ви? Через вікно попереднього перегляду Windows.

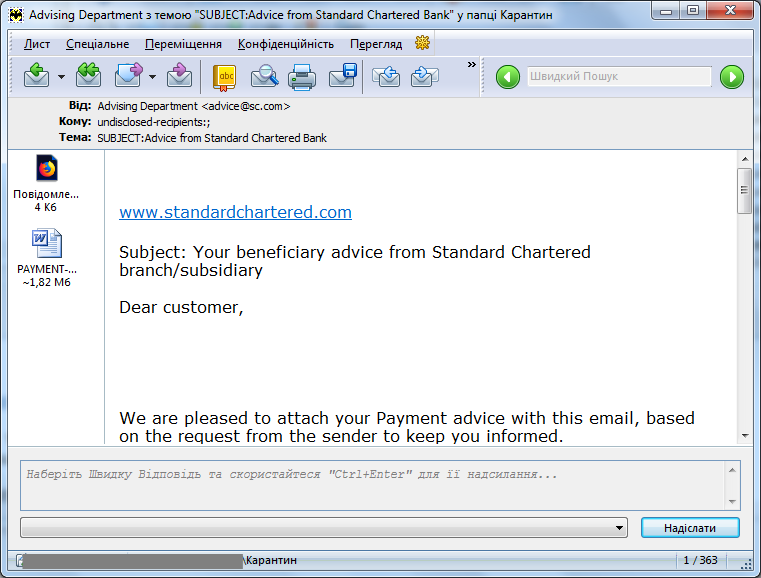

Саме такий метод зараження ПК реалізували хакери. Троян, який міститься у файлі з розширенням doc, при спробі попереднього перегляду в нашому випадку створює файл з розширенням R, який в свою чергу завантажує з віддаленого сервера (145.239.232.110) додаткові модулі. Дана ситуація була змодельована на Windows 7 Max, 64 bit з використанням Office 2007 і Office 2010. При використанні Office 2013 зараження відбувається тільки при запуску шкідливого файлу.

В даний момент власникам застарілих версій Office уникнути зараження можна лише якщо вимкнути вікно попереднього перегляду і встановивши міжмережевий екран в режимі “забороняти все невідомі з’єднання”.

TrustPort розпізнає даний шкідливий файл як Trojan.GenericKD.31738137